DNS — компьютерная распределённая система для получения информации о доменах. Чаще всего используется для получения IP-адреса по имени хоста, получения информации о маршрутизации почты и/или обслуживающих узлах для протоколов в домене (SRV-запись).

DHCP — сетевой протокол, позволяющий компьютерам автоматически получать IP-адрес и другие параметры, необходимые для работы в сети TCP/IP. Данный протокол работает по модели «клиент-сервер». Для автоматической конфигурации компьютер-клиент на этапе конфигурации сетевого устройства обращается к так называемому серверу DHCP, и получает от него нужные параметры. Сетевой администратор может задать диапазон адресов, распределяемых сервером среди компьютеров. Это позволяет избежать ручной настройки компьютеров сети и уменьшает количество ошибок. Протокол DHCP используется в большинстве сетей TCP/IP.

DNSBL — списки хостов, хранимые с использованием системы архитектуры DNS. Обычно используются для борьбы со спамом. Почтовый сервер обращается к DNSBL и проверяет в нём наличие IP-адреса клиента, с которого он принимает сообщение. При положительном ответе считается, что происходит попытка приёма спам-сообщения. Серверу отправителя сообщается ошибка 5xx и сообщение не принимается. Почтовый сервер отправителя создаёт «отказную квитанцию» отправителю о недоставке почты.

Прокси-сервер — промежуточный сервер в компьютерных сетях, выполняющий роль посредника между пользователем и целевым сервером, позволяющий клиентам как выполнять косвенные запросы к другим сетевым службам, так и получать ответы. Сначала клиент подключается к прокси-серверу и запрашивает какой-либо ресурс, расположенный на другом сервере. Затем прокси-сервер либо подключается к указанному серверу и получает ресурс у него, либо возвращает ресурс из собственного кэша. В некоторых случаях запрос клиента или ответ сервера может быть изменён прокси-сервером в определённых целях. Прокси-сервер позволяет защищать компьютер клиента от некоторых сетевых атак и помогает сохранять анонимность клиента, но также может использоваться мошенниками для скрытия адреса сайта, уличённого в мошенничестве, изменения содержимого целевого сайта (подмена), а также перехвата запросов самого пользователя.

Squid — программный пакет, реализующий функцию кэширующего прокси-сервера для протоколов HTTP, FTP, Gopher и HTTPS. Разработан сообществом как программа с открытым исходным кодом. Все запросы выполняет как один неблокируемый процесс ввода-вывода.

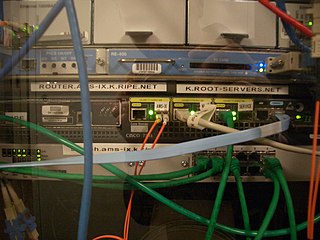

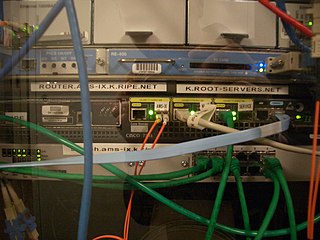

Сеть Интернет использует систему DNS для связи между доменными именами и их IP-адресами, а также другой информацией. Наивысшее место в иерархии доменной системы занимают корневые DNS-серверы, управляющие доменами верхнего уровня, которые являются частью всех доменных имён сети Интернет. Официальные корневые серверы DNS администрируются ICANN. В дополнение к ним, различные организации управляют альтернативными корневыми DNS-серверами. Альтернативные системы доменных имён используют собственные DNS-серверы и управляют пространствами имён, состоящими из собственных доменов верхнего уровня.

Корневые серверы DNS — DNS-серверы, обеспечивающие работу корневой зоны DNS в сети Интернет. Корневые серверы DNS отвечают на запросы других DNS-серверов в ходе трансляции доменных имён в IP-адреса и позволяют получить список DNS-серверов для любого домена верхнего уровня (TLD): RU, COM, NET, MUSEUM и др.

Порт — цифровой номер, который является программным адресом, используемым для взаимодействия различных конечных точек в современных компьютерных сетях на транспортном уровне модели OSI. Порты используются в транспортных протоколах TCP, UDP, SCTP, DCCP и позволяют различным программам и сетевым службам на одном хосте получать данные в IP-пакетах независимо друг от друга.

BIND — открытая и наиболее распространённая реализация DNS-сервера, обеспечивающая выполнение преобразования DNS-имени в IP-адрес и наоборот. Исполняемый файл-демон сервера BIND называется named. BIND поддерживается организацией Internet Systems Consortium. 10 из 13 корневых серверов DNS работают на BIND, оставшиеся 3 работают на NSD.

djbdns представляет собой простой и безопасный набор программ для обслуживания и разрешения (resolving) DNS зон, разработанный Дэниелом Бернштейном. Автор программы создал его после обнаружения многочисленных ошибок в коде BIND. Он пообещал премию в $1000 тому, кто найдёт ошибку в коде djbdns.

DNS-клиент — программа, обеспечивающая определение адреса узла по его полному имени.

Динамический DNS — технология, позволяющая информации на DNS-сервере обновляться в реальном времени и по желанию в автоматическом режиме. Она применяется для назначения постоянного доменного имени устройству с динамическим IP-адресом. Это может быть IP-адрес, полученный по DHCP или по IPCP в PPP-соединениях, например при удалённом доступе через модем. Другие машины в Интернете могут устанавливать соединение с этой машиной по доменному имени и даже не знать, что IP-адрес изменился.

Ретрекер — технология оптимизации обмена битторрент- (bittorrent-) трафиком внутри локальных сетей. Ретрекер позволяет установить прямое соединение по протоколу битторрент между абонентами одного оператора, каждый из которых использует внутренний (локальный) IP-адрес. Технически ретрекер представляет собой простейший bittorrent-трекер, как правило, анонимный, работающий внутри адресного пространства локальной сети интернет-провайдера. Использование ретрекера позволяет пирам обмениваться трафиком на повышенной скорости, используя внутреннюю адресацию локальной сети провайдера, так как доступ к локальной сети у многих российских интернет-провайдеров разрешён на более высокой скорости, нежели доступ в веб. Кроме того, использование ретрекера снижает нагрузку на магистральные каналы связи за счет того, что абонентам не нужно скачивать по отдельности одни и те же данные.

DNSSEC — набор расширений IETF протокола DNS, позволяющих минимизировать атаки, связанные с подменой DNS-адреса при разрешении доменных имён. Он направлен на предоставление DNS-клиентам аутентичных ответов на DNS-запросы и обеспечение их целостности. При этом используется криптография с открытым ключом. Не обеспечивается доступность данных и конфиденциальность запросов. Обеспечение безопасности DNS критически важно для интернет-безопасности в целом.

Small HTTP Server — веб-сервер, почтовый сервер, FTP-сервер, DNS-сервер и другое, работающий на Linux и Windows. На странице выложены бинарные сборки для обеих систем, есть также сборка под архитектуру ARM (Linux).

NSD — сервер DNS с открытым исходным кодом, разработанный компанией NL Net Labs в сотрудничестве с RIPE NCC.

DNS cache poisoning — повреждение целостности данных в системе DNS путём заполнения кэша DNS-сервера данными, не исходящими от авторитетного DNS-источника. Подобная компрометация данных может быть результатом хакерской атаки на сервер имён или неожиданным результатом ошибки в конфигурировании DNS-кэша. Данный тип атаки был впервые изучен и описан в 2008 году экспертом по информационной безопасности Дэном Камински. Первая известная крупная атака такого типа была совершена Евгением Кашпуревым в 1997 году.

Перехват DNS — подрыв разрешения DNS-запросов. Это может быть достигнуто с помощью вредоносных программ, которые перекрывают TCP/IP-конфигурации компьютера, чтобы запросы отправлялись на DNS-сервер злоумышленника, либо через изменение поведения доверенного DNS-сервера так, чтобы оно не соответствовало стандартам Интернета. Эти изменения могут быть сделаны в злонамеренных целях, таких как фишинг, или в корыстных целях Интернет-провайдерами (ISP), направляющими веб-трафик пользователя на собственные веб-серверы для показа рекламы, сбора статистики или других целей провайдера; и поставщиками услуг DNS для блокирования доступа к выбранным доменам как форма цензуры.

DNS-спуфинг, также известный как отравление кэша DNS, является одной из форм взлома компьютерных сетей, в котором данные кэша доменных имен изменяются злоумышленником, с целью возврата ложного IP-адреса. Это приводит к атаке посредника на компьютер злоумышленника.

Многоадресный протокол DNS (mDNS) в компьютерных сетях преобразует имена хостов в IP-адреса в небольших сетях, не включающих локальный сервер имен. Это служба с нулевой конфигурацией, использующая практически те же программные интерфейсы, форматы пакетов и операционную семантику, что и служба одноадресных доменных имен (DNS). Он был разработан для работы либо как автономный протокол, либо для совместимости со стандартными DNS-серверами. Он использует многоадресные IP-пакеты протокола пользовательских дейтаграмм (UDP) и реализован Apple Bonjour и Avahi с открытым исходным кодом программные пакеты, входящие в большинство дистрибутивов Linux. Хотя реализация Windows 10 была ограничена обнаружением сетевых принтеров, последующие выпуски также разрешали имена хостов. mDNS может работать в сочетании с обнаружением служб DNS (DNS-SD), сопутствующим сетевым методом с нулевой конфигурацией, указанным отдельно в IETF RFC 6763.