RC4, также известен как ARC4 или ARCFOUR — потоковый шифр, широко применяющийся в различных системах защиты информации в компьютерных сетях.

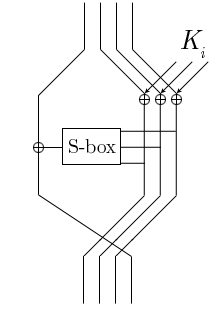

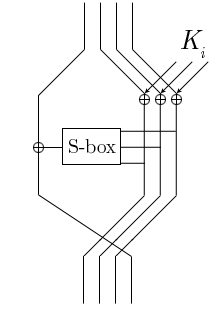

DES — симметричный алгоритм шифрования, разработанный фирмой IBM и утверждённый правительством США в 1977 году как официальный стандарт. DES имеет блоки по 64 бита и 16-цикловую структуру сети Фейстеля, для шифрования использует ключ с длиной 56 бит. Алгоритм использует комбинацию нелинейных (S-блоки) и линейных преобразований. Для DES рекомендовано несколько режимов:

- режим электронной кодовой книги,

- режим сцепления блоков,

- режим обратной связи по шифротексту,

- режим обратной связи по выходу.

Blowfish — криптографический алгоритм, реализующий блочное симметричное шифрование с переменной длиной ключа. Разработан Брюсом Шнайером в 1993 году. Представляет собой сеть Фейстеля. Выполнен на простых и быстрых операциях: XOR, подстановка, сложение. Является незапатентованным и свободно распространяемым.

Twofish — симметричный алгоритм блочного шифрования с размером блока 128 бит и длиной ключа до 256 бит. Число раундов 16. Разработан группой специалистов во главе с Брюсом Шнайером. Являлся одним из пяти финалистов второго этапа конкурса AES. Алгоритм разработан на основе алгоритмов Blowfish, SAFER и SQUARE.

Serpent — симметричный блочный алгоритм шифрования.

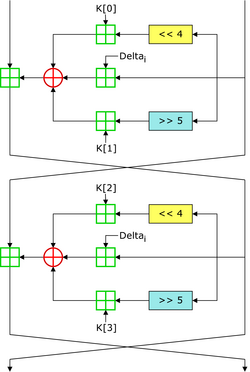

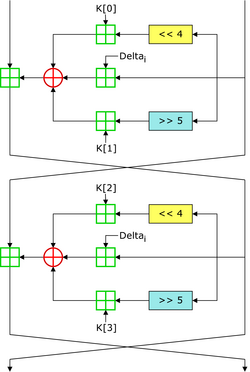

В криптографии,Tiny Encryption Algorithm (TEA) — блочный алгоритм шифрования типа «Сеть Фейстеля». Алгоритм был разработан на факультете компьютерных наук Кембриджского университета Дэвидом Уилером (David Wheeler) и Роджером Нидхэмом (Roger Needham) и впервые представлен в 1994 году на симпозиуме по быстрым алгоритмам шифрования в Лёвене (Бельгия).

Skipjack — блочный шифр, разработанный Агентством национальной безопасности США в рамках проекта Capstone. После разработки сведения о шифре были засекречены. Изначально он предназначался для использования в чипе Clipper для защиты аудиоинформации, передаваемой по сетям правительственной телефонной связи, а также по сетям мобильной и беспроводной связи. Позже алгоритм был рассекречен.

Threefish — в криптографии симметричный блочный криптоалгоритм, разработанный автором Blowfish и Twofish, американским криптографом Брюсом Шнайером в 2008-м году для использования в хэш-функции Skein и в качестве универсальной замены существующим блочным шифрам. Основными принципами разработки шифра были: минимальное использование памяти, необходимая для использования в хэш-функции устойчивость к атакам, простота реализации и оптимизация под 64-разрядные процессоры.

SÁFER — в криптографии семейство симметричных блочных криптоалгоритмов на основе подстановочно-перестановочной сети. Основной вклад в разработку алгоритмов внёс Джеймс Мэсси. Первый вариант шифра был создан и опубликован в 1993 году.

3-WAY — это симметричный блочный шифр с закрытым ключом, разработанный Йоаном Дайменом, одним из авторов алгоритма Rijndael.

KASUMI — блочный шифр, использующийся в сетях сотовой связи 3GPP. Также обозначается A5/3 при использовании в GSM и GEA3 в GPRS.

Akelarre — блочный шифр, предложенный в 1996 и объединяющий основную разработку IDEA с концепциями от RC5.

HC-256 — система потокового шифрования, разработанная криптографом У Хунцзюнем из сингапурского Института инфокоммуникационных исследований. Впервые опубликован в 2004 году. 128-битный вариант был представлен на конкурсе eSTREAM, целью которого было создание европейских стандартов для поточных систем шифрования. Алгоритм стал одним из четырёх финалистов конкурса в первом профиле . (англ.)

Sosemanuk — синхронный поточный шифр, разработанный в ноябре 2004 года группой французских учёных во главе с Комом Бербеном. В апреле 2008 года стал одним из финалистов проекта eStream по профилю 1. Согласно портфолио проекта eStream, Sosemanuk представляет собой полностью свободное программное обеспечение с открытым исходным кодом, которое может быть использовано для любых целей, включая коммерческие.

Phelix — высокоскоростной поточный шифр, использующий одноразовый код аутентичности сообщения. Шифр был представлен на конкурсе eSTREAM в 2004 году. Авторами являются Брюс Шнайер, Дуг Уитинг, Стефан Люкс и Фредерик Мюллер. Алгоритм содержит операции сложения по модулю 232, сложения по модулю 2 и циклический сдвиг; Phelix использует 256-битный ключ и 128-битную метку времени. Некоторыми криптографами были выражены опасения насчёт возможности получения секретного ключа при некорректном использовании шифра.

В криптографии, MacGuffin — симметричный блочный шифр, построенный на основе сети Фейстеля.

SPEED — это алгоритм блочного симметричного шифрования, разработанный австралийским криптографом Чжэн Юляном, работавшим в университете Монаша. Основные параметры: раунд, длина блока и длина ключа являются переменными, в этом алгоритм похож на более известный аналог RC5.

SOBER-t32 — cинхронный аддитивный потоковый шифр из семейства SOBER. Авторами являются Филип Хаукес и Грегори Роуз (Австралия).

Cs-cipher — симметричный 64 битный блочный алгоритм шифрования данных , использующий длину ключа до 128 бит. По принципу работы является 8 раундовой SP-сетью.

SNOW — словоориентированный синхронный поточный шифр, разработанный Лундском университете (Швеция). На данный момент у него существует 3 модификации: SNOW 2.0, SNOW 3G, SNOW-V. SNOW 3G используется для безопасной передачи мобильных данных.