Ма́ртин Э́двард Хе́ллман — американский криптограф. Получил известность благодаря разработке первой асимметричной криптосистемы в соавторстве с Уитфилдом Диффи и Ральфом Мерклем (1976). Один из активных сторонников либерализации в сфере криптографии. Хеллман долгое время являлся участником конференции компьютерной конфиденциальности, в последнее время работает над анализом рисков ядерной угрозы.

PGP — компьютерная программа, также библиотека функций, позволяющая выполнять операции шифрования и цифровой подписи сообщений, файлов и другой информации, представленной в электронном виде, в том числе прозрачное шифрование данных на запоминающих устройствах, например, на жёстком диске.

Криптогра́фия — наука о методах обеспечения конфиденциальности, целостности данных, аутентификации, шифрования.

RSA — криптографический алгоритм с открытым ключом, основывающийся на вычислительной сложности задачи факторизации больших полупростых чисел.

GNU Privacy Guard — свободная программа для шифрования информации и создания электронных цифровых подписей. Разработана как альтернатива PGP и выпущена под свободной лицензией GNU General Public License. GnuPG полностью совместима со стандартом IETF OpenPGP. Текущие версии GnuPG могут взаимодействовать с PGP и другими OpenPGP-совместимыми системами.

Инфраструктура открытых ключей — набор средств, распределённых служб и компонентов, в совокупности используемых для поддержки криптозадач на основе закрытого и открытого ключей. В основе PKI лежит использование криптографической системы с открытым ключом и несколько основных принципов:

- закрытый ключ известен только его владельцу;

- удостоверяющий центр создает электронный документ — сертификат открытого ключа, таким образом удостоверяя факт того, что закрытый (секретный) ключ известен эксклюзивно владельцу этого сертификата, открытый ключ свободно передается в сертификате;

- никто не доверяет друг другу, но все доверяют удостоверяющему центру;

- удостоверяющий центр подтверждает или опровергает принадлежность открытого ключа заданному лицу, которое владеет соответствующим закрытым ключом.

S/MIME — стандарт для шифрования и подписи в электронной почте с помощью открытого ключа.

X.509 — стандарт ITU-T для инфраструктуры открытого ключа и инфраструктуры управления привилегиями.

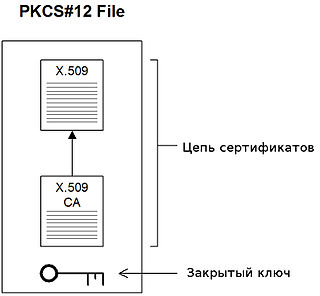

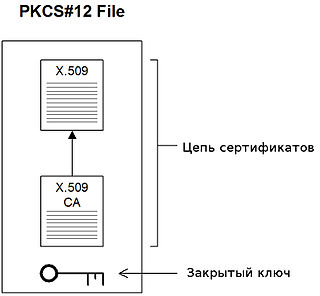

В криптографии PKCS#12 — один из стандартов семейства Public-Key Cryptography Standards (PKCS), опубликованных RSA Laboratories. Он определяет формат файла, используемый для хранения и/или транспортировки закрытого ключа, цепочки доверия от сертификата пользователя до корневого сертификата удостоверяющего центра и списка отзыва сертификатов (CRL). Защита файла осуществляется одним из двух способов: безопасным, с использованием доверенной ключевой пары или менее безопасным, с использованием симметричного ключа, основанного на пароле. Второй подходит для случаев, когда использование доверенных пар открытый/закрытый ключей недоступны. Формат PKCS#12 — это формат, предназначенный для хранения ключевой пары, который распознаётся и используется многими браузерами и почтовыми агентами. В файлах PKCS#12 хранятся одновременно и сертификат, и закрытый ключ. Примерная организация PKCS#12 файла показана на рисунке справа.

Ро́нальд Линн Риве́ст — американский специалист по криптографии. Имеет звание «профессора имени Эндрю и Эрны Витерби по компьютерным наукам» на «факультете электротехники и компьютерных наук» MIT и состоит в штате кафедры CSAIL в MIT. С 2015 года Институтский профессор MIT. Также является членом лаборатории «Теория вычислений» и лидером группы «Криптография и информационная безопасность».

Ба́ртон «Барт» Кали́ски младший — директор EMC Innovation Network.

SPKM — сетевой протокол, обладающий инфраструктурой с открытым, а не симметричным ключом. Протокол применяется для аутентификации, формирования ключей, сохранения целостности и конфиденциальности данных.

IEEE P1363 — проект Института инженеров по электротехнике и электронике по стандартизации криптосистем с открытым ключом.

Доктор Тахер Эль-Гамаль — американский криптограф родом из Египта.

Атака на основе подобранного шифротекста — криптографическая атака, при которой криптоаналитик собирает информацию о шифре путём подбора зашифрованного текста и получения его расшифровки при неизвестном ключе. Как правило, криптоаналитик может воспользоваться устройством расшифрования один или несколько раз для получения шифротекста в расшифрованном виде. Используя полученные данные, он может попытаться восстановить секретный ключ для расшифровки. Существуют шифры, для которых атаки данного типа могут оказаться успешными. К их числу относятся: Схема Эль-Гамаля; RSA, используемый в протоколе SSL; NTRU. Для защиты используют шифры RSA-OAEP и Крамера-Шоупа.

PKCS #11 — один из стандартов семейства Public-Key Cryptography Standards (PKCS). Он определяет платформонезависимый программный интерфейс доступа к криптографическим устройствам. Иногда именуется Cryptoki.

Network Security Services (NSS) — набор библиотек, предназначенных для разработки защищённых кросс-платформенных клиентских и серверных приложений. Приложения, построенные при помощи NSS, могут использовать и поддерживать SSLv3, TLS и многие другие стандарты безопасности.

Крипто-войны — это неофициальное название попыток правительства США ограничить общественности и зарубежным государствам доступ к криптографическим методам с сильной защитой от дешифровки национальными разведывательными управлениями, особенно, американским АНБ.

В криптографии PKCS#15 — один из стандартов семейства Public-Key Cryptography Standards (PKCS), опубликованных RSA Laboratories. Он определяет формат файла для хранения учетных данных пользователя на криптографических токенах, таких как смарт-карты. PKCS#15 был разработан таким образом, что стандарт может быть реализован на любой смарт карте с базовой совместимостью ISO/IEC 7816. Для поддержки карт памяти и токенов, которые не имеют встроенной поддержки шифрования, было предусмотрено, что хранимые объекты могут быть зашифрованы и / или выполняется контроль целостности без шифрования. Для поддержки токенов, которые не имеют понятия «файлы», PKCS#15 был разработан так, чтобы позволить хранить всю информацию в одном непрерывном блоке памяти.

В криптографии и криптосистемах, разме́р ключа́ — это число бит в ключе, используемом в криптографических операциях, таких как шифрование и подписывание электронной цифровой подписью.