TPM (спецификация)

TPM (англ. Trusted Platform Module) — спецификация, описывающая криптопроцессор, в котором хранятся криптографические ключи для защиты информации, а также обобщённое наименование реализаций указанной спецификации, например, в виде «чипа TPM» или «устройства безопасности TPM» (Dell). Разработана некоммерческой организацией Trusted Computing Group[англ.]; текущая версия — 2.0 ревизия 1.59, выпущенная в ноябре 2019 года[TCG 1].

История

В январе 1999 года, с целью развития механизмов безопасности и доверия в компьютерных платформах, была создана рабочая группа производственных компаний «Альянс доверенных вычислительных платформ» (англ. Trusted Computing Platform Alliance, TCPA). Первоначально в неё входили ведущие разработчики аппаратного и программного обеспечения — HP, Compaq (впоследствии — HP и HPE), IBM, Intel, Microsoft[1].

В октябре 1999 года была анонсирована проектная спецификация и для других компаний была открыта возможность присоединения к альянсу. В августе 2000 года была выпущена для обсуждения предварительная публичная версия спецификации. Спецификация TCPA версии 1.0 была опубликована в феврале 2001 года, в ней были определены основные требования к TPM с точки зрения производителя электронных устройств[2].

Затем была создана рабочая группа по созданию TPM, которая пересмотрела общую спецификацию с точки зрения практического применения доверяемого модуля (TPM). В августе 2001 года была выпущена спецификация версии 1.1 и создана рабочая группа по проектированию платформы персональных компьютеров, на которую устанавливается доверяемый модуль[2].

В апреле 2003 года была организована некоммерческая организация «Trusted Computer Group» (TCG), которая стала преемником TCPA и продолжила работать над развитием уже выпущенных спецификаций. В дополнение к уже созданным рабочим группам по проектированию TPM и платформы персональных компьютеров были созданы группы по разработке спецификаций для мобильных устройств, ПК-клиентов, серверов, запоминающих устройств, инфраструктуры доверяемых вычислений, программного обеспечения (англ. Trusted Software Stack, TSS) и доверяемого сетевого соединения. В ноябре 2003 года была опубликована спецификация TPM версии 1.2, последняя версия с существенными изменениями, в которой по существу описана функциональность TPM[2].

Функции

TPM, содержащий в себе криптопроцессор, обеспечивает средства безопасного создания ключей шифрования, способных ограничить использование ключей (как для подписи, так и для шифрования и дешифрования) с той же степенью неповторяемости, что и генератор случайных чисел. Также этот модуль имеет следующие возможности: удалённую аттестацию, привязку и надёжное защищённое хранение. Удалённая аттестация создаёт связь аппаратных средств, загрузки системы и конфигурации хоста (ОС компьютера), разрешая третьему лицу (вроде цифрового магазина музыки) проверять, чтобы программное обеспечение или музыка, загруженная из магазина, не были изменены или скопированы пользователем (см. DRM). Криптопроцессор шифрует данные таким способом, что они могут быть расшифрованы только на компьютере, где были зашифрованы, под управлением того же самого программного обеспечения. Привязка шифрует данные, используя ключ подтверждения TPM — уникальный ключ RSA, записанный в чип в процессе его производства, или другой ключ, которому доверяют[3].

Модуль TPM может использоваться, чтобы подтвердить подлинность аппаратных средств. Так как каждый чип TPM уникален для специфического устройства, это делает возможным однозначное установление подлинности платформы. Например, чтобы проверить, что система, к которой осуществляется доступ — ожидаемая система.

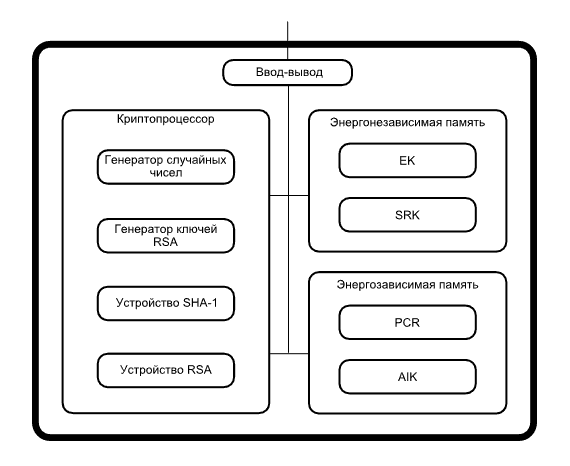

Архитектура

В спецификации TCG описан минимальный набор алгоритмов и протоколов, которым должен удовлетворять чип TPM. Кроме того, производителем могут быть реализованы дополнительные алгоритмы и протоколы (которые, разумеется, должны быть описаны производителем в соответствующей документации)[TCG 2].

В архитектуре чипа реализованы следующие защитные механизмы:

- защищённое управление памятью;

- шифрование шины и данных;

- тестирование режимов блокирования;

- активное экранирование.

В чипе реализованы алгоритмы асимметричной криптографии, обеспечивающие высокий уровень защиты. Некоторые элементы логического дизайна чипа являются нестандартными с точки зрения типовых методов проектирования интегральных схем (ИС). Применяются и специальные приёмы проектирования ИС: «запутывание» топологии слоёв ИС, усложняющее анализ функций элементов микросхемы. Ряд технологических особенностей чипов безопасности специально не разглашается компаниями-производителями, чтобы уменьшить вероятность взлома даже в том случае, когда для этого применяются современные методы анализа функционирования микросхем и дорогостоящее оборудование[4].

Ввод-вывод

Компонент ввода-вывода (I/O) управляет потоком информации по шине и управляет сообщениями между соответствующим компонентами TPM. Компонент вводит в действие политику доступа, связанную с функциями TPM. Правила доступа определяются флагами доступа, хранящимися в блоке Opt-In энергонезависимой памяти[5].

Криптографический процессор

Криптопроцессор осуществляет криптографические операции внутри TPM:

- генерацию асимметричных ключей (RSA);

- асимметричное шифрование и расшифрование (RSA);

- хеширование (SHA-1);

- генерацию случайных чисел.

TPM использует эти возможности для генерации случайных последовательностей, генерации асимметричных ключей, цифровой подписи и конфиденциальности хранимых данных. Также TPM поддерживает симметричное шифрование для внутренних нужд. Все хранимые ключи по силе должны соответствовать ключу RSA длиной 2048 бит[5].

Энергонезависимая память

Энергонезависимая память используется для хранения ключа подтверждения, корневого ключа (англ. storage root key, SRK), авторизационных данных, различных флагов доступа и блока Opt-In. Объём этого типа памяти ограничен (1280 байт)[6].

Ключ подтверждения

Ключ подтверждения (англ. endorsement key, EK) — ключ RSA размером 2048 бит, идентифицирующий чип, а также всё устройство, фундаментальный компонент TPM. Открытая часть называется PUBEK, закрытая — PRIVEK. В соответствии с политикой безопасности PRIVEK не должен быть доступен вне чипа, он никогда не используется для генерирования подписей. PUBEK хранится в сертификате, используется только для установления владельца TPM и в процессе генерации AIK. EK генерируется до того, как конечный пользователь получит платформу. Стандарт позволяет изменить этот ключ, из-за чего использование TPM может быть ограниченным[5].

Ключи подтверждения подлинности

Ключ подтверждения подлинности (англ. attestation identity keys, AIK) — ключ RSA длиной 2048 бит, используемый только для подписей, для шифрования не используется. TPM может сгенерировать неограниченное количество AIK, эти ключи должны быть постоянными, но рекомендуется хранить AIK в виде блобов в постоянной внешней памяти, а не внутри энергонезависимой памяти TPM. В соответствии со спецификацией предполагается, что производители обеспечат достаточно места для многих блобов AIK, которые будут одновременно загружаться в энергозависимую память TPM. Переход AIK от одного TPM к другому запрещён[6].

Регистры конфигурации платформы

Регистры конфигурации платформы (англ. platform configuration registers, PCR) — уникальные признаки TPM, в которых в зашифрованном виде содержится вся информация о целостности метрик системы, начиная с загрузки BIOS до завершения работы системы. Информация, содержащаяся в PCR, формирует корень доверия для измерений (RTM). Могут храниться как в энергонезависимой, так и в энергозависимой памяти. Эти регистры сбрасываются при старте и при перезагрузке системы. Спецификация предписывает минимальное количество регистров (16), каждый регистр содержит 160 бит информации. Регистры 0-7 зарезервированы для нужд TPM. Регистры 8-15 доступны для использования операционной системой и приложениями[5]. Изменения значений PCR необратимы и их значения нельзя записать напрямую, их можно только расширить новыми значениями, которые зависят от предыдущих. Все изменения значений PCR записываются в лог изменений, который хранится в энергозависимой памяти[6].

Генератор случайных чисел

Генератор случайных чисел англ. random number generator, RNG используется для генерации ключей и случайностей в сигнатурах (подписях)[6]. TPM должен быть способным обеспечить 32 случайных бита на каждый вызов. Генератор случайных чисел чипа состоит из следующих компонентов:

- источник энтропии и коллектор;

- регистр состояния;

- смешивающая функция.

Источник энтропии — процессы, обеспечивающие энтропию (шум, счётчик тактов процессора и другие события). Коллектор энтропии — процесс, который собирает энтропию, удаляет смещение, выравнивает выходные данные. Энтропия должна передаваться только регистру состояния.

Реализация регистра состояния может использовать 2 регистра: энергозависимый и независимый. При старте TPM загружает энергозависимый регистр из энергонезависимого. Любое последующее изменение регистра состояния от источника энтропии или от смешивающей функции влияет на энергозависимый регистр. При выключении TPM записывает текущее значение регистра состояния в энергонезависимый регистр (такое обновление может происходить и в любое другое время). Причиной такой реализации является стремление реализовать энергонезависимый регистр на флэш-памяти, количество записи в которую ограничено. TPM должен обеспечить отсутствие экспорта регистра состояния.

Смешивающая функция берёт значение из регистра состояния и выдаёт выходные данные RNG. Каждое использование смешивающей функции должно изменять регистр состояния.

При потере питания происходит сброс RNG. Любые выходные данные RNG для TPM должны быть защищены.

Блок SHA-1

Блок SHA-1 используется для вычисления сигнатур (подписей), создания блоков ключей и других целей общего назначения. Хеш-интерфейсы доступны вне TPM. Это позволяет окружению иметь доступ к хеш-функции.

Генератор ключей RSA

Генератор ключей RSA создаёт пары ключей RSA. TCG не определяет требований ко времени генерации ключей[6].

Устройство RSA

Устройство RSA используется для цифровых подписей и шифрования. Нет ограничений на реализацию алгоритма RSA. Минимально рекомендуемая длина ключа — 2048 бит[5]. Производители могут использовать китайскую теорему об остатках или любой другой метод. Значение открытой экспоненты должно быть .

Компонент Opt-In

Этот компонент отвечает за состояние TPM и статус владения пользователем TPM. За это отвечают три группы переменных: TPM включён/отключён (в отключённом состоянии все операции блокируются), TPM активирован/деактивирован (в деактивированном состоянии возможно выполнение операций, напр. смена владельца), пользователь прошёл/не прошёл аутентификацию как владелец модуля. Данная информация хранится в виде флагов[5].

Доверенная платформа

Идея доверенной платформы (англ. The trusted Platform) или платформы, которой можно доверять (её ожидаемое поведение всегда совпадает с реальным), основана на понятии «корень доверия» (англ. Root of Trust) — набор компонентов, которым нужно доверять. Полный набор корней доверия имеет минимальную функциональность, необходимую для описания платформы, что влияет на доверенность этой платформе. Есть три корня доверия: корень доверия для измерений (RTM), корень доверия для хранения (RTS) и корень доверия для сообщений (RTR)[3]. RTM — вычислительный механизм, который производит надёжные измерения целостности платформы. RTS — вычислительный механизм, способный хранить хеши значений целостности. RTR — механизм, который надёжно сообщает о хранимой в RTS информации. Данные измерений описывают свойства и характеристики измеряемых компонентов. Хеши этих измерений — «снимок» состояния компьютера. Их хранение осуществляется функциональностью RTS и RTR. Сравнивая хеш измеренных значений с хешем доверенного состояния платформы, можно судить о целостности системы[7].

Возможные применения

Аутентификация

TPM представляет собой токен аутентификации следующего поколения. Криптопроцессор поддерживает аутентификацию и пользователя, и компьютера, обеспечивая доступ к сети только авторизованным пользователям и компьютерам[TCG 3]. Это может использоваться, например, при защите электронной почты, основанной на шифровании или для подписания цифровых сертификатов, привязанных к TPM. Отказ от паролей и использование TPM позволяют создать более сильные модели аутентификации для проводного, беспроводного и VPN-доступа[8].

Защита данных от кражи

Это является основным назначением «защищённого контейнера». Самошифрующиеся устройства, реализованные на основе спецификаций Trusted Computing Group, делают доступными встроенное шифрование и контроль доступа к данным. Такие устройства обеспечивают полное шифрование диска, защищая данные при потере или краже компьютера[TCG 4].

Преимущества:

- Улучшение производительности

- Аппаратное шифрование позволяет оперировать со всем диапазоном данных без потерь производительности.

- Усиление безопасности

- Шифрование всегда включено. Кроме того, ключи генерируются внутри устройства и никогда не покидают его.

- Низкие издержки использования

- Не требуются модификации операционной системы, приложений и т. д. Для шифрования не используются ресурсы центрального процессора[8].

Большие перспективы имеет связка TPM+Bitlocker. Такое решение позволяет прозрачно от ПО шифровать весь диск[7].

Управление доступом к сети

TPM может подтверждать подлинность компьютера и даже его работоспособность ещё до получения доступа к сети и, если необходимо, помещать компьютер в карантин[9].

Защита ПО от изменения

Сертификация программного кода обеспечит защиту игр от читерства, а программы, требующие особой осторожности, наподобие банковских и почтовых клиентов, — от намеренной модификации[8]. Сразу же будет пресечено добавление «троянского коня» в устанавливаемом приложении.

Защита от копирования

Защита от копирования основана на такой цепочке: программа имеет сертификат, обеспечивающий ей (и только ей) доступ к ключу расшифровки (который также хранится в TPM’е). Это даёт защиту от копирования, которую невозможно обойти программными средствами[8].

Использование

TPM 1.2 используется для хранения данных Safer Mode Extensions[10].

Реализация

Производители

Хотя спецификация предполагает как аппаратную, так и программную реализации системы TPM, обеспечение должного уровня безопасности, установленного в общей спецификации, на сегодняшний день возможно только при аппаратной реализации[2]. Аппаратная реализация в виде чипа TPM была впервые выпущена в 2005 году[11]. На сегодняшний день чипом TPM оснащено более 500 000 000 компьютеров[TCG 5]. В будущем TPM сможет устанавливаться на такие устройства, как мобильные телефоны, устройства ввода и хранения информации. Микроконтроллеры TPM на сегодняшний день производятся и применяются многими компаниями[TCG 6].

Критика

Проблема «доверия»

Trusted Platform Module критикуется некоторыми[12] IT-специалистами за название. Доверие (англ. trust) всегда должно быть обоюдным, в то время как разработчики TPM пользователю не доверяют, что приводит к ущемлению свободы. По мнению отдельных IT-специалистов[8][13], для доверенных вычислений больше подходит название «вероломные вычисления» (англ. treacherous computing), поскольку наличие модуля гарантирует обратное — систематический выход компьютера из подчинения. Фактически, компьютер перестаёт функционировать в качестве компьютера общего назначения, поскольку любая операция может потребовать явного разрешения владельца компьютера[13].

Потеря «владения» компьютером

Владелец компьютера больше не может делать с ним всё, что угодно, поскольку передаёт часть своих прав производителям программного обеспечения. В частности, TPM может мешать (из-за ошибок в ПО или намеренного решения разработчиков):

- переносить данные на другой компьютер;

- свободно выбирать программное обеспечение для своего компьютера;

- обрабатывать имеющиеся данные любыми доступными программами[8].

Потеря анонимности

Компьютер, оборудованный TPM, имеет уникальный идентификатор, зашитый в чипе. Идентификатор известен производителю программного обеспечения и его невозможно изменить. Это ставит под угрозу одно из естественных преимуществ Интернета — анонимность[8]. На данный момент, если на компьютере нет троянских программ, в программном обеспечении нет явных ошибок, а cookie удалены, единственным идентификатором пользователя остаётся IP-адрес и заголовки HTTP. Наряду с повышением безопасности, наличие модуля TPM может иметь негативный эффект на свободу слова, что особенно актуально для развивающихся стран. Чтобы понять, к чему может привести удалённо читаемый и неизменяемый идентификатор компьютера, достаточно вспомнить аналогичную проблему с идентификационным номером процессора Pentium III.

Потенциальная угроза свободной конкуренции

Программа, ставшая лидером отрасли (как AutoCAD, Microsoft Word или Adobe Photoshop), может установить шифрование на свои файлы, делая невозможным доступ к этим файлам посредством программ других производителей, создавая, таким образом, потенциальную угрозу свободной конкуренции на рынке прикладного ПО[8].

Проблемы неисправности модуля TPM

В случае неисправности модуля TPM-контейнеры, защищённые им, становятся недоступными, а данные, находящиеся в них — невосстановимыми. Для полной гарантии восстановления данных в случае порчи модуля TPM необходимо осуществлять сложную процедуру резервного копирования. Для обеспечения секретности система резервного копирования (backup) также должна иметь собственные TPM-модули.

Взломы

На конференции по компьютерной безопасности Black Hat 2010 было объявлено о взломе чипа Infineon SLE66 CL PE, изготовленного по спецификации TPM[14]. Данный чип используется в компьютерах, оборудовании спутниковой связи и игровых приставках. Для взлома использовался электронный микроскоп стоимостью около 70 000 $. Оболочка чипа была растворена кислотой, для перехвата команд были использованы мельчайшие иголки. В Infineon утверждают, что они знали о возможности физического взлома чипа. Йорг Борхерт, вице-президент компании, заверил, что дорогое оборудование и техническая сложность взлома не представляет опасности для подавляющего большинства пользователей чипов.

Необходимость применения для обеспечения работы ОС Windows 11

24 июня 2021 года, во время официальной презентации операционной системы Windows 11, было объявлено, что для работы компьютера под её управлением необходимо наличие в системе чипа TPM. В большинстве современных платформ ПК нет физического чипа, но имеется программная реализация модуля TPM (fTPM), в тех же, где её нет, имеется возможность подключения аппаратного модуля (то есть на материнской плате имеется разъём для его подключения). В течение нескольких дней после презентации цены на модули увеличились в 5 раз (с 20 до 100 $). Шен Йе (Shen Ye), один из руководителей компании HTC Vive, заявил, что спекулянты надеются на то, что в скором времени множество пользователей, не зная, как включить fTPM, кинется покупать модули, и на то, что можно будет на этом нажиться; из-за этого спекулянты стали массово скупать модули и таким образом спровоцировали повышение цен[15].

См. также

Примечания

- ↑ John Markoff. Fears of Misuse of Encryption System Are Voiced. The New York Times. Архивировано 28 апреля 2013 года.

- ↑ 1 2 3 4 Study on the Impact of Trusted Computing on Identity and Identity Management. FIDIS. Архивировано 14 апреля 2013 года.

- ↑ 1 2 Tien Tuan Anh Dinh, Mark Dermot Ryan. Trusted Computing: TCG proposals. University of Birmingham. Архивировано 28 апреля 2013 года.

- ↑ Виталий Зорин. Архитектура чипа безопасности. PC week. Дата обращения: 31 марта 2013. Архивировано 17 апреля 2013 года.

- ↑ 1 2 3 4 5 6 Allan Tomlinson, 2008.

- ↑ 1 2 3 4 5 Alan M. Dunn et al, 2011.

- ↑ 1 2 Eimear Gallery et al, 2008.

- ↑ 1 2 3 4 5 6 7 8 Mark Dermot Ryan. Trusted Computing: concepts. University of Birmingham (2008). Архивировано 28 апреля 2013 года.

- ↑ Brian Berger. Crypto chip: How the TPM bolsters enterprise security. SC Magazine (2008). Архивировано 23 февраля 2012 года.

- ↑ Ch. 6. Safer Mode Extensions Reference // Intel® 64 And IA-32 Architectures Software Developer’s Manual : Combined Volumes: 1, 2A, 2B, 2C, 2D, 3A, 3B, 3C, 3D and 4 : Order Number 253665–063US : [англ.]. — Intel Corp., 2017. — Vol. 2D.

- ↑ Terry Relph-Knight. Linux and the Trusted Platform Module (TPM). The H Open. Архивировано 31 марта 2013 года.

- ↑ Bruce Schneier. Palladium and the TCPA. Архивировано 31 марта 2013 года.

- ↑ 1 2 Ричард М. Столмен. Можете ли вы доверять своему компьютеру? Архивировано 31 марта 2013 года.

- ↑ "Unhackable" Infineon Chip Physically Cracked. Архивировано 23 февраля 2012 года.

- ↑ Accent. Спекулянты скупили модули TPM 2.0, надеясь нажиться на пользователях Windows 11. ixbt.com (26 июня 2021). Дата обращения: 28 июня 2021. Архивировано 7 июля 2021 года.

- Trusted Computing Group

- ↑ Trusted Platform Module (TPM) 2.0 Library. Trusted Computing Group. Дата обращения: 27 июня 2021. Архивировано 27 июня 2021 года.

- ↑ TPM Main Specification Level 2 Version 1.2, Revision 103 Part 1 - Design Principles. Trusted Computing Group. Архивировано 23 февраля 2012 года.

- ↑ Trusted Computing Group - Solutions - Authentication. Trusted Computing Group. Архивировано 23 февраля 2012 года.

- ↑ Trusted Computing Group - Solutions - Data Protection. Trusted Computing Group. Архивировано 23 февраля 2012 года.

- ↑ Trusted Computing Group - Solutions - Authentication. Trusted Computing Group. Архивировано 31 марта 2013 года.

- ↑ Trusted Computing Group - About TCG - TCG Members. Trusted Computing Group. Архивировано 31 марта 2013 года.

Литература

- Alan M. Dunn, Owen S. Hofmann, Brent Waters, Emmett Witchel. Cloaking Malware with the Trusted Platform Module // SEC'11 Proceedings of the 20th USENIX conference on Security. — USENIX Association, 2011. Архивировано 14 апреля 2013 года.

- Allan Tomlinson. Introduction to the TPM // Smart Cards, Tokens, Security and Applications. — Springer, 2008. — С. 155—172. — doi:10.1007/978-0-387-72198-9_7. Архивировано 31 марта 2013 года.

- Eimear Gallery, Chris J. Mitchell. Trusted Computing: Security and Applications // Cryptologia. — Taylor & Francis, 2008. — Вып. 33. — С. 217—245. — doi:10.1080/01611190802231140. Архивировано 14 апреля 2013 года.