Шифр — система обратимых преобразований, зависящая от некоторого секретного параметра (ключа) и предназначенная для обеспечения секретности передаваемой информации.

Сеть Фе́йстеля, или конструкция Фейстеля , — один из методов построения блочных шифров. Сеть состоит из ячеек, называемых ячейками Фейстеля. На вход каждой ячейки поступают данные и ключ. На выходе каждой ячейки получают изменённые данные и изменённый ключ. Все ячейки однотипны, и говорят, что сеть представляет собой определённую многократно повторяющуюся (итерированную) структуру. Ключ выбирается в зависимости от алгоритма шифрования/расшифрования и меняется при переходе от одной ячейки к другой. При шифровании и расшифровании выполняются одни и те же операции; отличается только порядок ключей. Ввиду простоты операций сеть Фейстеля легко реализовать как программно, так и аппаратно. Ряд блочных шифров использует сеть Фейстеля в качестве основы. Альтернативой сети Фейстеля является подстановочно-перестановочная сеть.

ГОСТ 28147-89 «Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования» — устаревший государственный стандарт СССР, описывающий алгоритм симметричного блочного шифрования и режимы его работы.

Симметри́чные криптосисте́мы — способ шифрования, в котором для шифрования и расшифровывания применяется один и тот же криптографический ключ. До изобретения схемы асимметричного шифрования единственным существовавшим способом являлось симметричное шифрование. Ключ алгоритма должен сохраняться в секрете обеими сторонами. Алгоритм шифрования выбирается сторонами до начала обмена сообщениями.

Бло́чный шифр — разновидность симметричного шифра, оперирующего группами бит фиксированной длины — блоками, характерный размер которых меняется в пределах 64‒256 бит. Если исходный текст меньше размера блока, перед шифрованием его дополняют. Фактически, блочный шифр представляет собой подстановку на алфавите блоков, которая, как следствие, может быть моно- или полиалфавитной. Блочный шифр является важной компонентой многих криптографических протоколов и широко используется для защиты данных, передаваемых по сети.

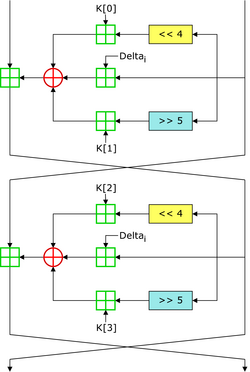

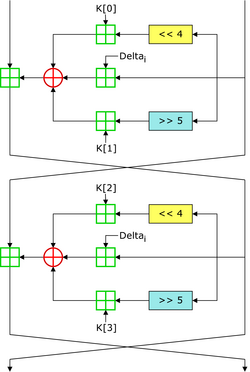

В криптографии,Tiny Encryption Algorithm (TEA) — блочный алгоритм шифрования типа «Сеть Фейстеля». Алгоритм был разработан на факультете компьютерных наук Кембриджского университета Дэвидом Уилером (David Wheeler) и Роджером Нидхэмом (Roger Needham) и впервые представлен в 1994 году на симпозиуме по быстрым алгоритмам шифрования в Лёвене (Бельгия).

Lucifer — исследовательский проект фирмы IBM 1970-х годов по созданию криптоустойчивого блочного шифра. Результаты исследования привели к созданию двух методов построения устойчивых ко взлому симметричных шифров — сети Фейстеля и подстановочно-перестановочной сети. «Люцифер» заложил основы современной симметричной криптографии. В проекте участвовали ставшие позднее известными криптографами Хорст Фейстель и Дон Копперсмит. Развитие «Люцифера» привело к созданию алгоритма DES.

Threefish — в криптографии симметричный блочный криптоалгоритм, разработанный автором Blowfish и Twofish, американским криптографом Брюсом Шнайером в 2008-м году для использования в хэш-функции Skein и в качестве универсальной замены существующим блочным шифрам. Основными принципами разработки шифра были: минимальное использование памяти, необходимая для использования в хэш-функции устойчивость к атакам, простота реализации и оптимизация под 64-разрядные процессоры.

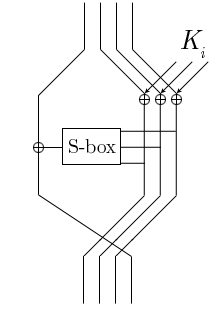

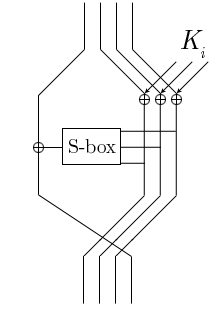

SP-сеть — разновидность блочного шифра, предложенная в 1971 году Хорстом Фейстелем. В простейшем варианте представляет собой «сэндвич» из слоёв двух типов, используемых многократно по очереди. Первый тип слоя — P-слой, состоящий из P-блока большой разрядности, за ним идёт второй тип слоя — S-слой, представляющий собой большое количество S-блоков малой разрядности, потом опять P-слой и т. д. Первым криптографическим алгоритмом на основе SP-сети был «Люцифер» (1971). В настоящее время из алгоритмов на основе SP-сетей широко используется AES (Rijndael). Альтернативой SP-сетям являются сети Фейстеля.

Diamond2 — в криптографии симметричный блочный криптоалгоритм, разработанный Майклом Полом Джонсоном в 1995 году. В алгоритме используется 128-битный блок и ключ произвольной длины, по умолчанию 128 бит.

CIPHERUNICORN-E — в криптографии симметричный блочный криптоалгоритм, разработанный фирмой NEC в 1998 году. В алгоритме используется 64-битный блок и ключ длиной 128 бит. Был рекомендован комитетом CRYPTREC в 2003 году для использования бюджетными учреждениями Японии, однако в 2013 году был перемещён в список "кандидатов" в рекомендованные шифры.

SEED — в криптографии симметричный блочный криптоалгоритм на основе Сети Фейстеля, разработанный Корейским агентством информационной безопасности в 1998 году. В алгоритме используется 128-битный блок и ключ длиной 128 бит. Алгоритм получил широкое распространение и используется финансовыми и банковскими структурами, производственными предприятиями и бюджетными учреждениями Южной Кореи, поскольку 40-битный SSL не обеспечивает на данный момент минимально необходимого уровня безопасности. Агентством по защите информации специфицировано использование шифра SEED в протоколах TLS и S/MIME. В то же время, алгоритм SEED не реализован в большинстве современных браузеров и интернет-приложений, что затрудняет его использование в данной сфере вне пределов Южной Кореи.

Grand Cru — в криптографии симметричный блочный криптоалгоритм, разработанный Йоханом Боретом специалистом Лёвенского католического университета на базе общепризнанного шифра Rijndael и является его усиленной и глубоко модифицированной версией. В алгоритме используются 128-битный ключ и 128-битный блок. Алгоритм был отправлен в качестве участника конкурса Nessie.

KHAZAD — в криптографии симметричный блочный шифр, разработанный двумя криптографами: бельгийцем Винсентом Рэйменом и бразильцем Пауло Баррето. В алгоритме используются блоки данных размером 64 бита и ключи размером 128 бит. KHAZAD был представлен на европейском конкурсе криптографических примитивов NESSIE в 2000 году, где в модифицированной (tweaked) форме стал одним из алгоритмов-финалистов.

MISTY1 — блочный алгоритм шифрования, созданный на основе «вложенных» сетей Фейстеля 1995 году криптологом Мицуру Мацуи совместно с группой специалистов для компании Mitsubishi Electric. MISTY — это аббревиатура Mitsubishi Improved Security Technology, а также инициалы создателей алгоритма: в разработке алгоритма также приняли участие Тэцуя Итикава, Дзюн Соримати, Тосио Токита и Ацухиро Ямагиси. Алгоритм был разработан в 1995 году, однако прошел лицензирование и был опубликован уже в 1996 году.

Cobra — алгоритм симметричного блочного шифрования, разработанный немецким криптологом Кристианом Шнайдером в качестве первого шифра, имеющего структуру гетерогенной сети Фейстеля.

CIPHERUNICORN-A — в криптографии симметричный блочный криптоалгоритм, разработанный фирмой NEC в 2000 году. В алгоритме используется 128-битный блок и ключ длиной от 128 до 256 бит. Рекомендован комитетом CRYPTREC для использования государственными учреждениями Японии.

SC2000 — в криптографии симметричный блочный криптоалгоритм, разработанный фирмой Fujitsu и университетом г. Токио в 2000 году. В алгоритме используется 128-битный блок и ключ длиной от 128 до 256 бит. Рекомендован комитетом CRYPTREC для использования государственными учреждениями Японии. Участвовал в конкурсе Nessie, но не попал во второй раунд, хотя и показал достаточную устойчивость к атакам — причиной стала его слишком сложная структура и опасение в вероятности скрытых уязвимостей.

Khafre — второй алгоритм, предложенный Ральфом Мерклом. Этот алгоритм похож на Khufu, но не нуждается в предварительных вычислениях. S-блоки не зависят от ключа, в Khafre используется фиксированные S-блоки. Алгоритм Khafre не ограничивает максимальное количество раундов алгоритма и максимальный размер ключа, в отличие от Khufu. Однако, размер ключа должен быть кратен 64 битам, а количество раундов — кратным 8. По предположению Меркла с Khafre должны использоваться 64 или 128 битовые ключи, и что в Khafre будет больше этапов, чем в Khufu. Также, каждый этап Khafre сложнее этапа Khufu, это делает Khafre медленнее. Зато для Khafre не нужны никакие предварительные вычисления, что дает возможность быстрее шифровать небольшие порции данных.

В криптографии, MacGuffin — симметричный блочный шифр, построенный на основе сети Фейстеля.